招投标在工程建设项目中被广泛地应用,对于社会经济秩序的建立和建设项目发展具有重要的现实意义。但是,招投标中也极易滋生舞弊,对国家、社会、企业和各相关方的合法权益造成巨大损害。为杜绝招投标工作中的舞弊行为,国家制定了相关的法律法规、企业和监管部门采取了多种手段,从形式到实质都产生了一定遏制效果。

但随着互联网在各行业领域的深度应用,网上招投标、标书电子化等形式开始被普遍采用。相比传统纸质标书投标,网络化、电子化投标的优势在于方便快捷,时间戳可同步认证,数据难以人为篡改。于此同时,舞弊行为的蛛丝马迹也变得更加隐匿、不易被大众察觉;但对于电子数据调查人员来说,数据痕迹的恢复、解析和综合分析反而有据可依,为调查招投标舞弊行为开辟了一个新的战场。

本文将结合一个真实的招投标围标风险排查案例,来聊一聊电子数据调查和文本比对在风险排查中的应用,也为企业招投标风控提供一些可以参考的分析手段和模式。

【案情介绍】 某大中型民营企业、上市公司,对其在建的总部大楼IT综合网络建设工程项目进行招投标。 在标书审阅过程中,公司风控部门发现,参与投标的A、B两家公司,在报价中均遗漏了相同的一个子项目,这种巧合让招标公司产生了怀疑,认为该两家公司可能存在围标的嫌疑。为进一步核实,公司委托本所的电子取证团队,对投标方提供的标书电子文件和所使用的U盘载体进行电子数据调查,以期发现相关线索和证据。

【检材】 1、包含A公司标书文件的256G-U盘一个(简称“U1”),内含DOCX文档一个(简称“文件A”)。 2、包含B公司标书文件的256G-U盘一个(简称“U2”),内含DOCX文档一个(简称“文件B”)。

【调查】 为进行完整的“技术+内容分析”的电子数据调查,调查人员对两个U盘进行了全盘无损数据镜像,并对镜像文件进行数据分析。

一、数据技术分析

(一)数据恢复和U盘空闲空间痕迹分析

经对初步数据恢复,两个U盘的剩余空间二进制数值均显示为“00”,在数据分析中可理解为“不存在任何有效数据”的“干净”状态,推测为U盘采取过格式化、数据擦除等操作。 此项分析排除了U盘中存有被删除文件的可能。

(二)操作系统特征文件分析

在MacOS系统中,当在Finder中按下Cmd+Shift+“.”时,主目录会显示很多文件和文件夹,这些文件和文件夹通常在视图中是隐藏的。不同的macOS技术和应用程序会将其数据存储在这些文件夹中,以使Mac顺利运行。

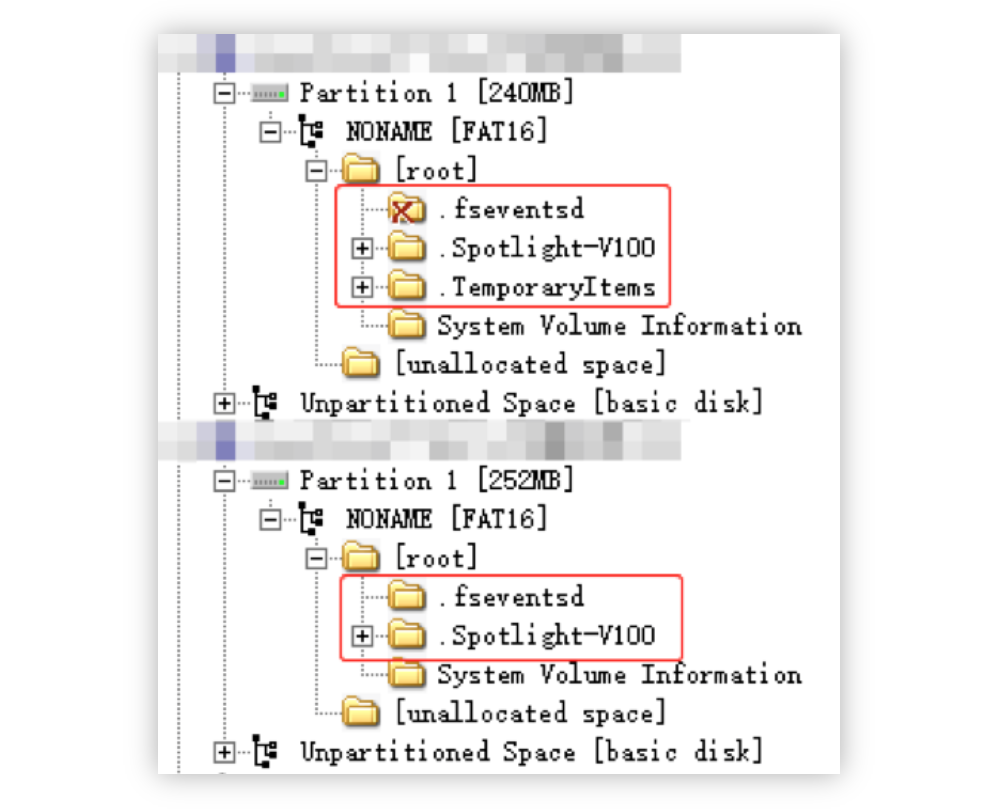

对U盘镜像文件系统解析发现,两个U盘根目录下存有名为“.fseventsd”和“.Spotlight-V100”的文件,这两个文件是U盘曾经在MacOS系统下使用的明显标志。如下图所示:

Spotlight-V100:每个已安装卷的Spotlight元数据。该mdworker进程使用这个元数据来更新Spotlight搜索。

fseventsd:由fseventsd launchdaemon进程记录的FSEvents日志文件。它监视文件系统事件,例如文件创建,修改,删除等。Time Machine使用此数据在后台处理备份。

由此可见,该两个U盘均曾在MacOS系统下使用。

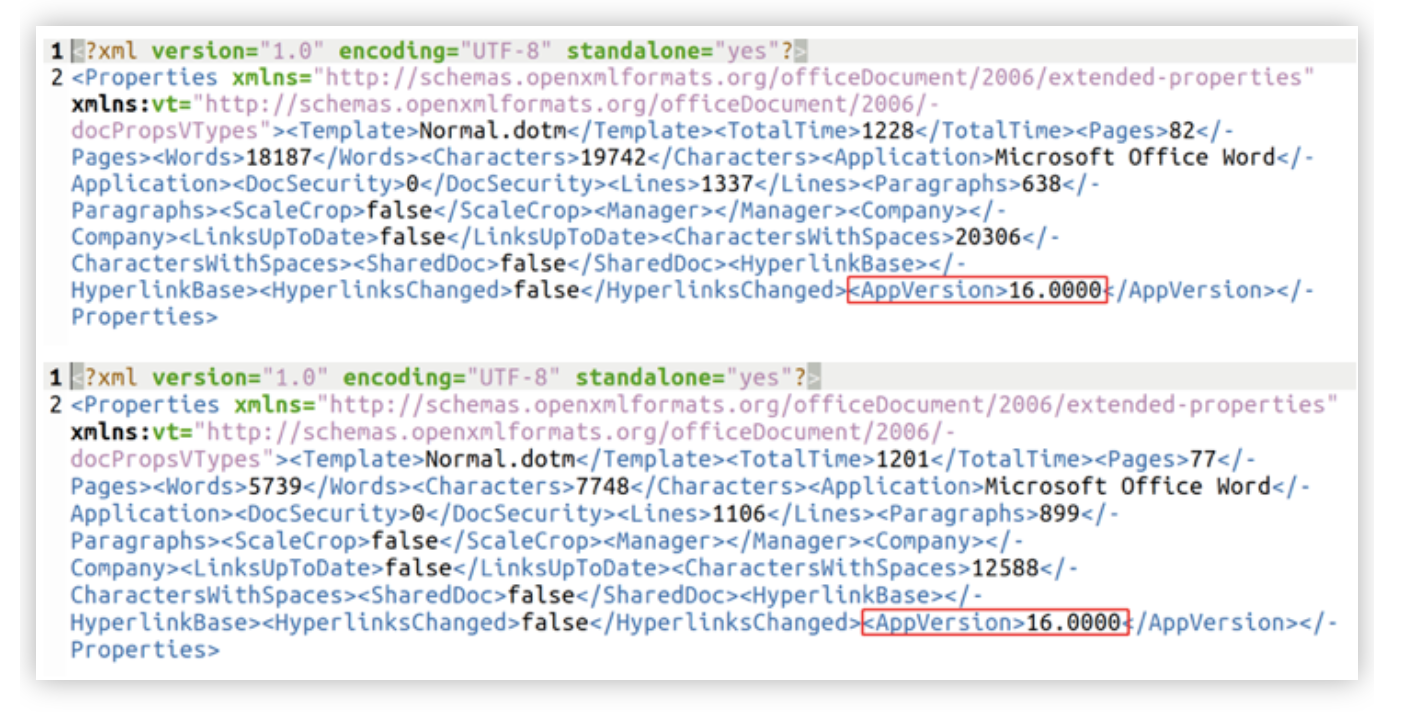

(三)编辑软件版本一致 对两个文档的xml相关文件信息进行比对发现,编辑文档所用的均为OFFICE 2016版本。

(四)文档元数据异常

(四)文档元数据异常

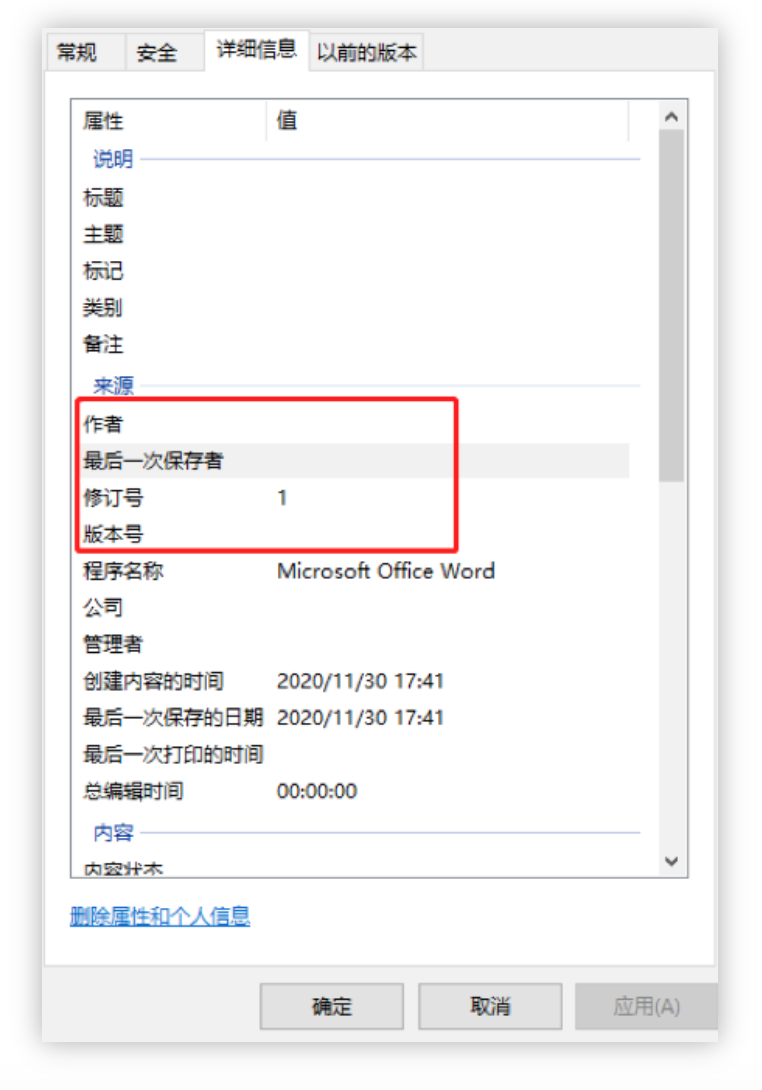

文档B的文件元数据信息中,作者、修改者为空,修订保存次数为1,创建时间和最后一次保存时间完全一致,总编辑时间为0,较为异常。如下图所示:

按正常文档(尤其是标书这种重要文档)的编辑习惯,一般均应存有上述相关信息,修订保存次数为1和编辑时间为0极不正常。

因此,文档元数据存在人为删除的可能和故意;或是编辑者新建文档,将原文档中数据全盘复制粘贴后保存。

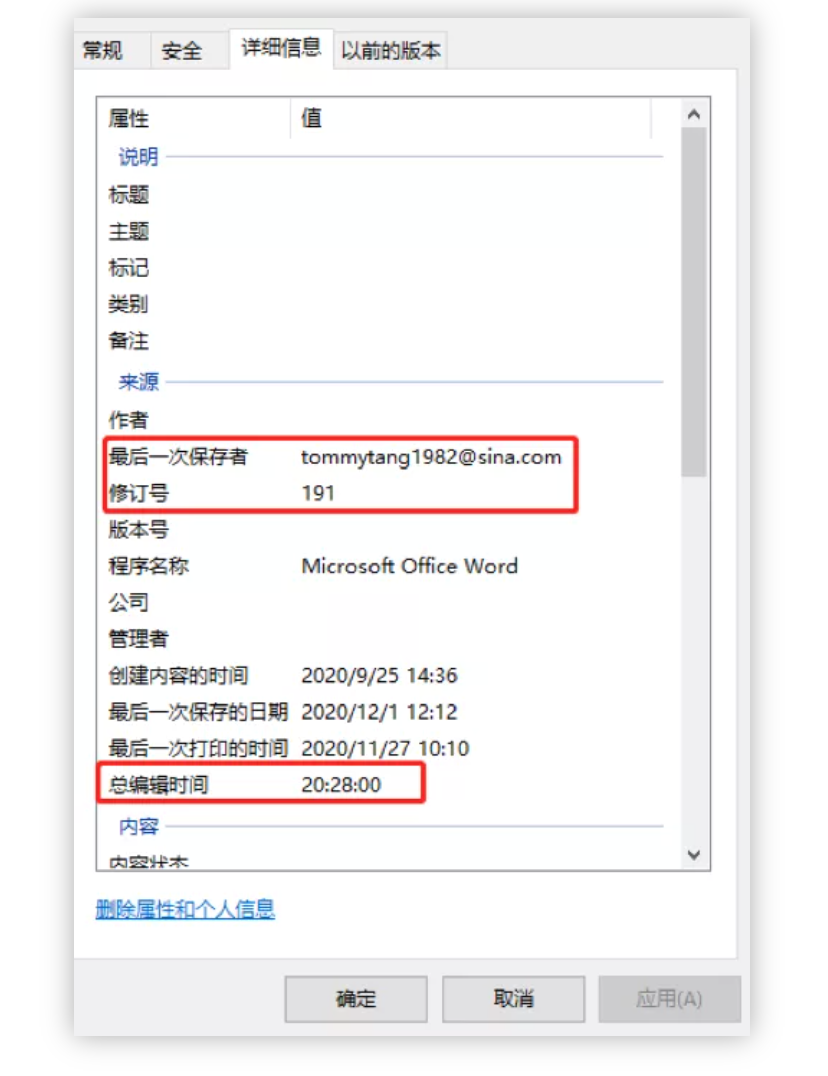

相较而言,文件A的元数据信息如下所示,其修改者、修订保存次数、编辑时间均较为正常。

U1存留有文件A编辑后留下的临时文件,应为用户将该盘直接插入mac系统并直接打开word文档进行编辑后生成。但由之前U1中文件A分析可知,其下文档元数据中编辑时间为0,并未进行编辑,两者存在矛盾。

U2盘中未发现编辑后生成的临时文件,推测该盘文档原本应存在相应电脑上并进行编辑,完成后直接拷贝到U盘。

除此之外,并未发现与所编辑计算机相关的特征信息。

二、内容对比分析

在招投标风险排查中,除了数据层面的技术分析外,内容(包括文字、图片、视频等)分析同样极为重要,若有参与围标的公司,必定在标书制作中会参照其对标公司的标书,以达到不细查难以分辨的效果。为此,调查人员又对两份标书docx文件进行了内容上的比对分析。

(一)文档大小

这是一个很容易被忽视的细节,从某种程度上讲,文档大小代表着内容的多少,大的文件内容多,小的文件内容少,这是容易理解的,好比考试作弊,抄袭别人的卷子,总会或多或少的漏抄、抄错,道理是一样的。招投标中,正式投标公司的标书肯定根据实际情况做过完整调研,报价方案也一定符合市场基本水平;而围标公司,往往通过抄袭正式投标公司的标书,在里面进行一些删减或者改头换面,伪造成一份看似完整合理的标书,其内容一般情况下要少于正式投标的标书。

在本案例中,B公司标书docx文档约为50M,A公司标书docx文档约为30M,符合上述规律,故将其作为疑点保留。

(二)格式、字体等细节比对

B公司标书制作较为严谨,文档的格式、页眉、字体均较为统一;而A公司标书中的字体,如下图所示,可见多处字体、大小不一,显然为其他文档复制粘贴而来。

(三)文档中的图片分析

在标书文档中,常会引用相关第三方授权书、宣传册页的截图,不同的文档编辑者,其操作习惯一定不同,截图、插图的大小、格式也一定会有所区别,因此,文档中图片的比对分析也是调查串围标线索的重要抓手。

在本案例的文档中,出现多处图片高度相似甚至完全一致的情况:

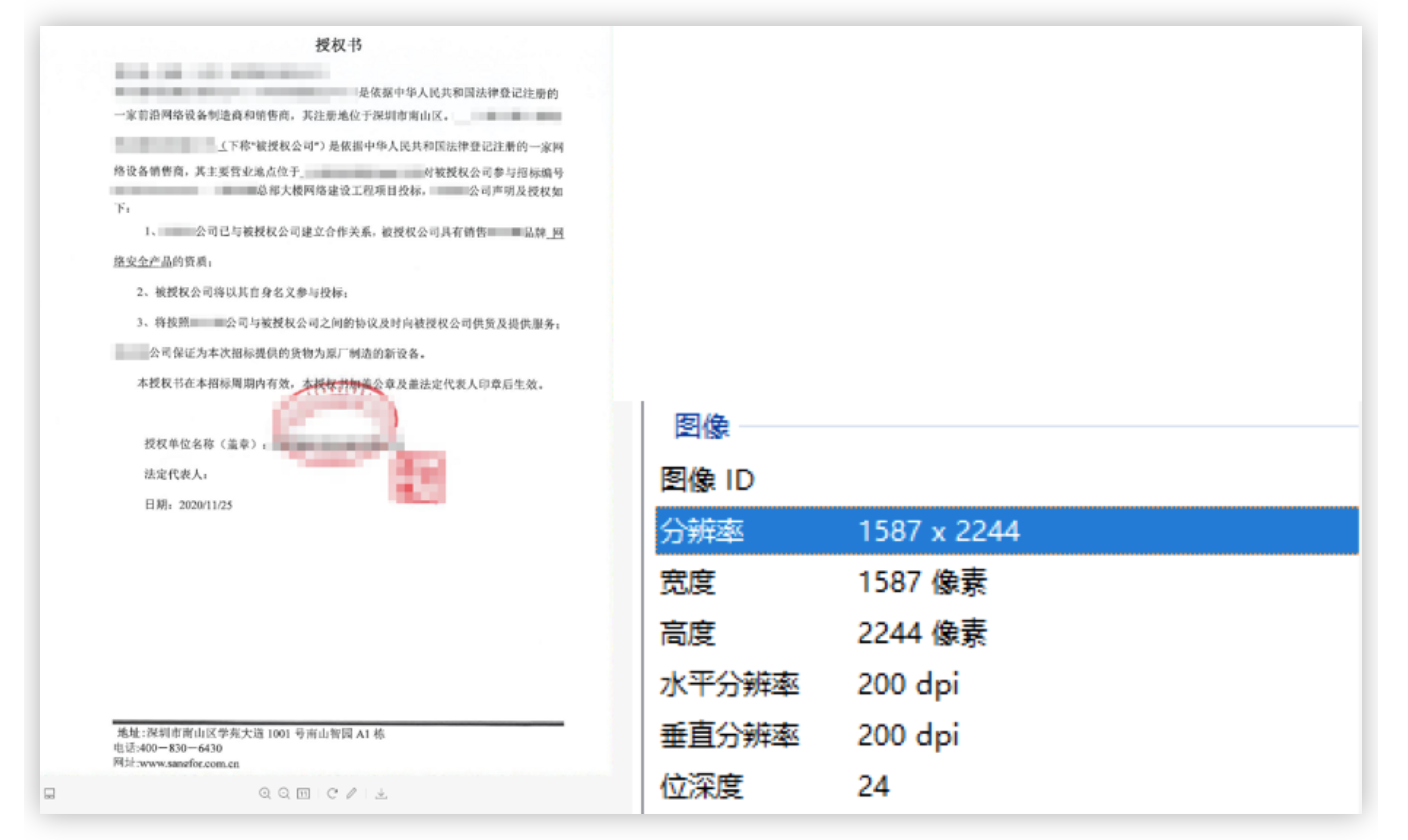

1、分辨率一致,且均为非标准分辨率

在本案两个对比文档中,均发现某网络科技公司开具的“授权书”,分别提取图片分析后发现,两个文档的两份授权书的图片分辨率等元数据信息完全一致,且分辨率为一个完全非标的尺寸,两个文档的不同编辑者使用同样分辨率的概率极低。此外,授权书中的日期一致,地址等内容有疑似ps的痕迹。

2、多张图片hash值一致

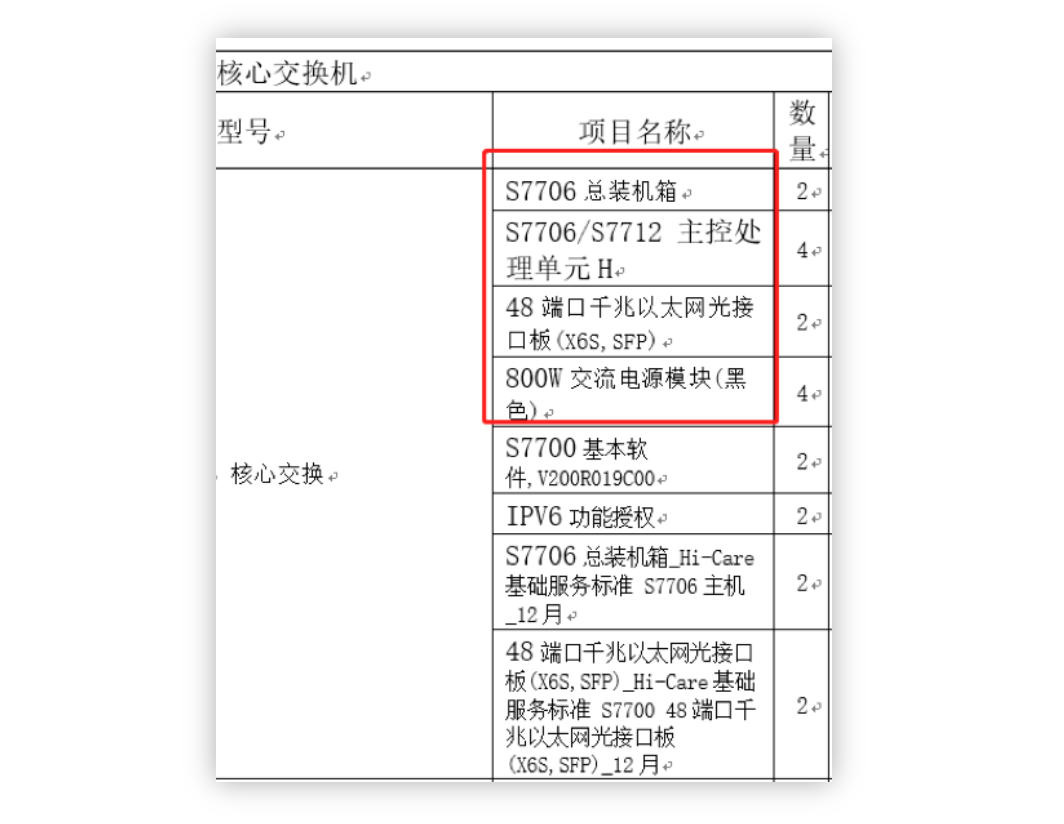

在两个文档中,出现多处高度相似图片,经提取后校验图片hash值完全一致,该结果表明,两个不同文档的图片,来自同一张图片的导入,如下图所示:

3、从文档中直接截图的行为痕迹

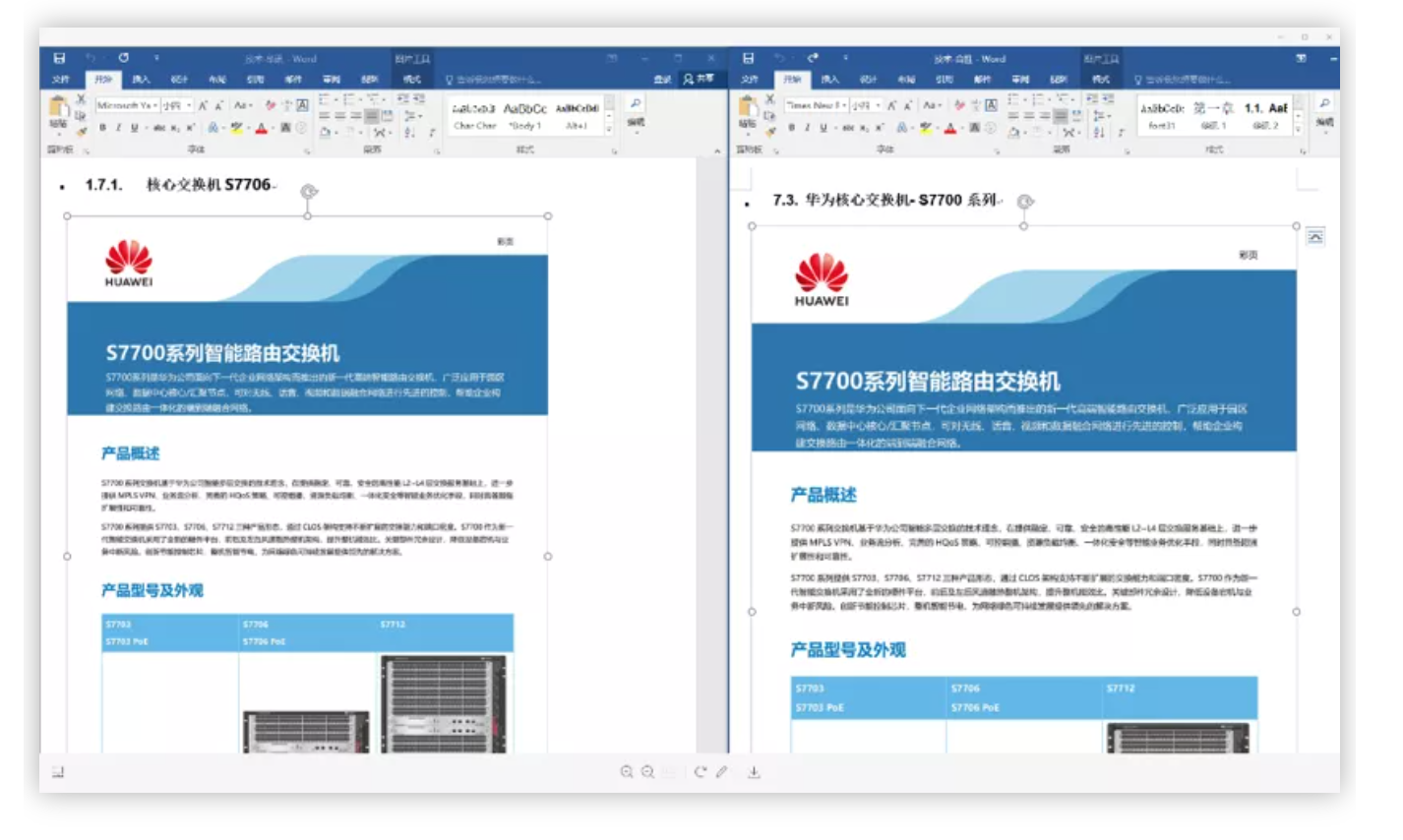

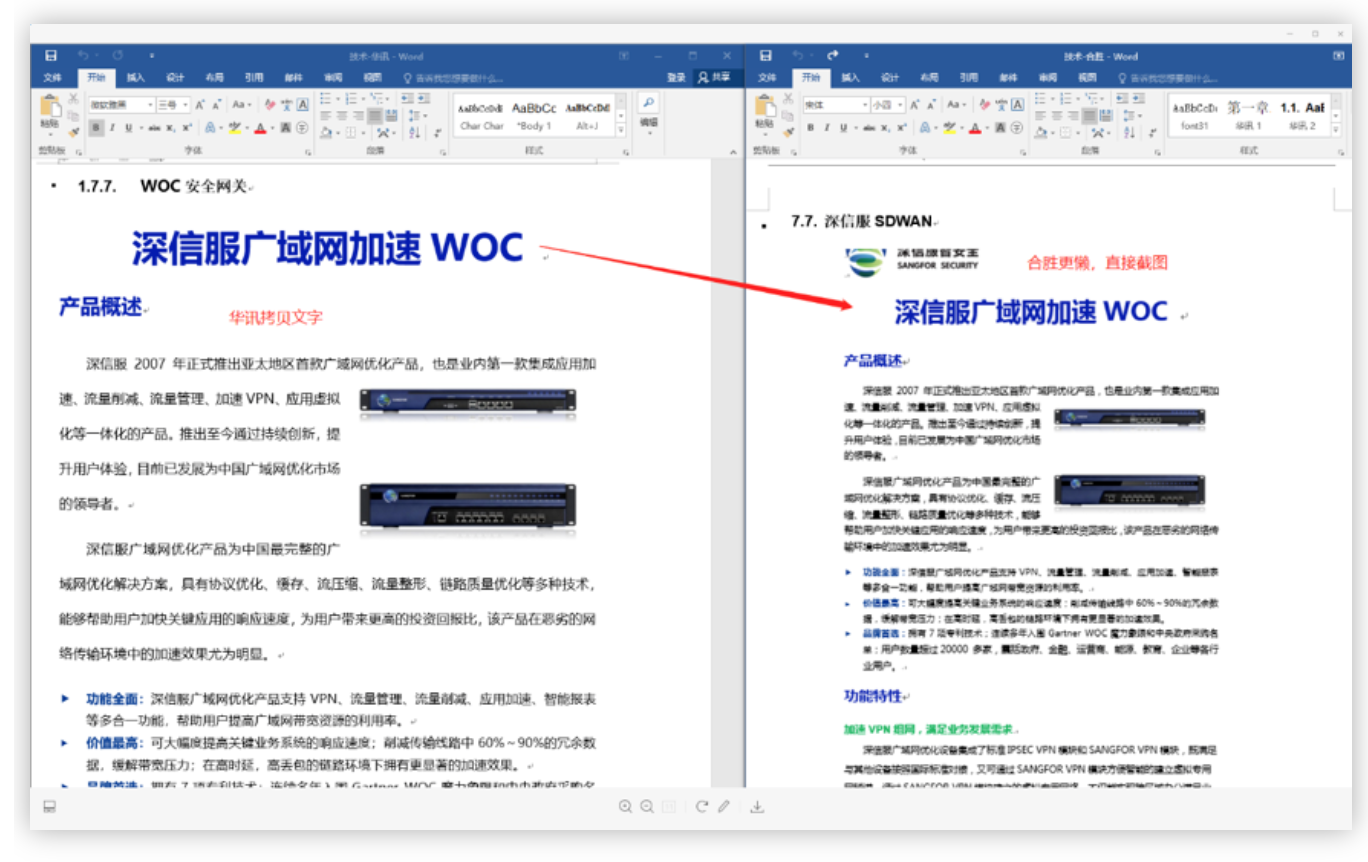

两家公司在项目中均使用第三方网络服务,两份标书中引用第三方服务的的目录号有一定相似性,如下图所示,A公司“7.7”标号对应B公司“1.7.7”标号,图片细节上,A公司截图中带回车符号,可断定为直接从其他word文档中进行截图。

(四)不相关文字的检查

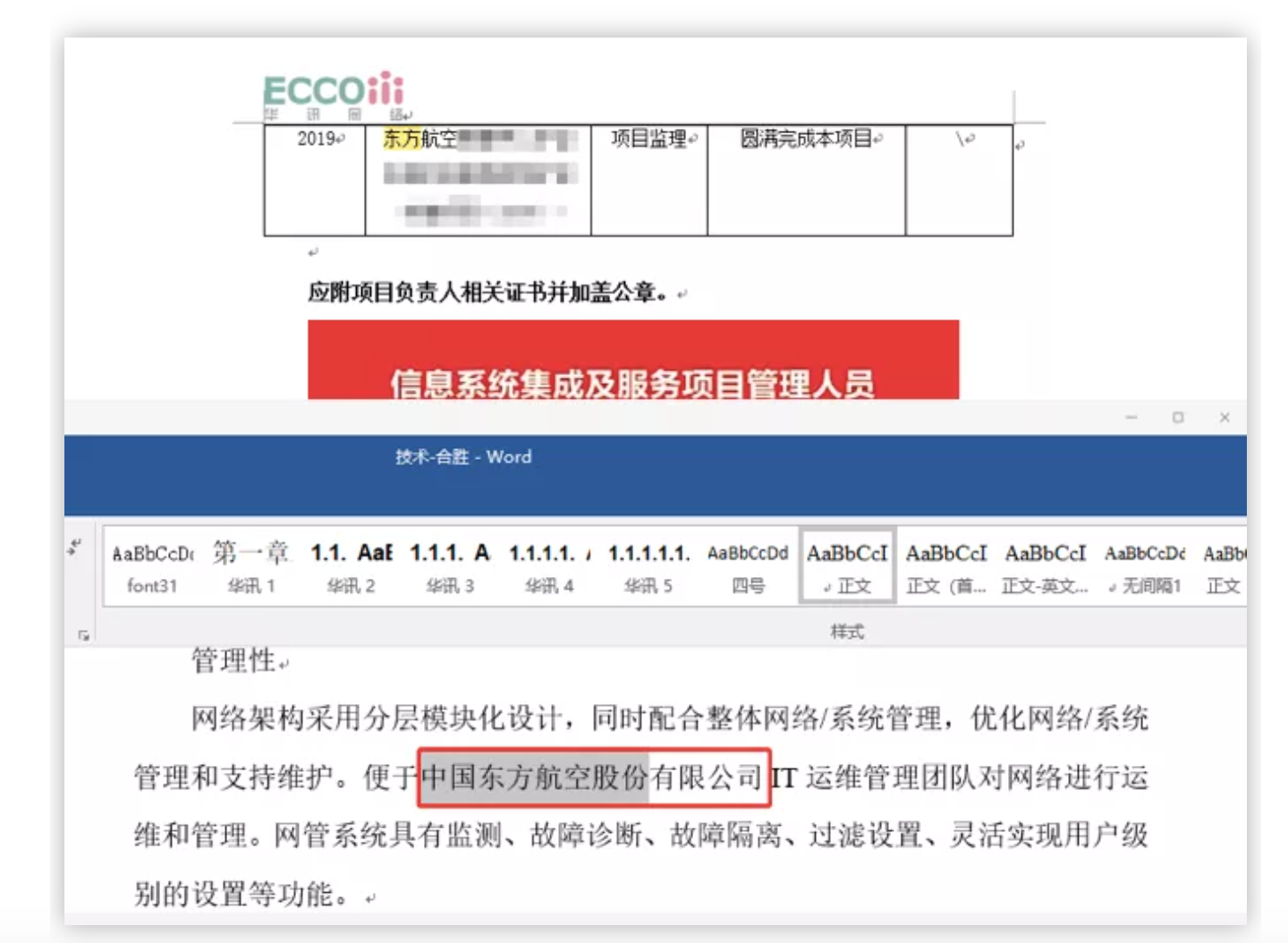

前面说到,标书抄袭一方,常用的是“复制粘贴”、“删减”、“改换”等手段,有一定几率会出现不该抄袭的内容也一并抄袭,这就更加清晰地指明了抄袭的行为。如下图所示,B公司标书中介绍自己曾承接“东方航空”项目,而在A公司标书中,竟然在本招投标项目的介绍中,误将客户公司写成“东方航空”,合理推断为A公司标书文档编辑中,直接复制B公司标书中内容,且未仔细审阅修改。

(五)授权时间戳

在IT建设招投标中,思科、华为等国内外大型设备提供商作为网络建设服务商的首选,会向服务商提供设备、技术等的在线授权。

本案例中,两份标书均提供了华为的授权书。仔细比对内容发现,两份授权书的授权时差仅为2分钟,相当于同时授权,且授权书编号为01和02,几乎等同于同一主体同时进行的申请并拿到授权,而非两家不同公司行为。

小结

综上分析,虽然未发现两家公司相互串围标的直接证据,但数据痕迹多处显示异常,文本内容比对多处雷同甚至一致。

在调查人员视角下,按照“事出反常必有妖”的侦查假设推断,有一定可能存在B公司实际投标,A公司参与围标的嫌疑。

案件的突破往往存于很小的细节,希望通过这个案例的分析推理过程,能带给企业调查人员一些启发和思考,在招投标舞弊行为排查、风险管控工作中举一反三,灵活运用各种手段,真正做好一名合格的“守门人”。

作者:星瀚内控与反舞弊法律中心 周晓鸣